Externalisation de l’informatique : des stratégies efficaces pour les entreprises

L’externalisation informatique est une stratégie éprouvée qui permet aux entreprises d’améliorer leur efficacité et de réduire leurs coûts.

Dans ce texte, nous allons nous pencher sur deux aspects clés de ce sujet : le choix de la bonne stratégie d’externalisation et la mise en place de pratiques de gestion efficaces.

Choisir la bonne stratégie d’externalisation

Le choix d’une stratégie d’externalisation informatique appropriée est crucial pour le succès d’une entreprise.

Une analyse minutieuse des besoins de l’entreprise en constitue la base.

Les entreprises doivent d’abord identifier les domaines clés dans lesquels l’externalisation est pertinente.

Souvent, les tâches telles que le développement de logiciels, le support informatique ou la gestion de l’infrastructure sont externalisées.

Ces domaines requièrent des compétences spécialisées que les fournisseurs externes peuvent souvent fournir plus efficacement.

Une autre étape importante est le choix du modèle d’externalisation approprié.

Il existe différents modèles tels que l’externalisation offshore, nearshore et onshore.

L’externalisation offshore, dans le cadre de laquelle les services sont fournis dans des pays éloignés, peut permettre de réaliser d’importantes économies, mais présente également des défis tels que les différences de fuseaux horaires et les barrières culturelles.

L’externalisation nearshore, en revanche, a lieu dans des pays géographiquement plus proches et peut minimiser ces défis.

L’externalisation onshore, où les services sont fournis dans le même pays, présente l’avantage de limiter les différences culturelles et les problèmes de fuseau horaire, mais peut être plus coûteuse.

Il est essentiel d’effectuer un contrôle préalable approfondi des fournisseurs potentiels.

Les entreprises doivent vérifier les références, évaluer les compétences techniques et s’assurer que le fournisseur dispose de mesures de sécurité adéquates.

Les contrats doivent inclure des indicateurs de performance clés (KPI) et des accords de niveau de service (SLA) clairs afin de garantir la qualité des services fournis.

Mise en œuvre de pratiques de gestion efficaces

La mise en place de pratiques de gestion efficaces est essentielle pour maximiser les bénéfices de l’externalisation informatique.

Une communication transparente et continue entre l’entreprise et le partenaire d’externalisation est essentielle.

Des réunions et des rapports réguliers permettent de suivre les progrès et d’identifier les problèmes à un stade précoce.

Un autre aspect important est la gestion des risques.

Les entreprises doivent identifier les risques potentiels et développer des stratégies pour les minimiser.

Cela peut inclure la mise en œuvre de plans de sauvegarde, l’assurance de la conformité réglementaire et le contrôle continu des mesures de sécurité.

La gestion de l’externalisation informatique nécessite également une définition claire des responsabilités.

Les entreprises doivent intégrer les équipes internes et externes de manière à garantir une collaboration transparente.

Cela peut être facilité par la nomination d’un chef de projet dédié qui fera l’interface entre l’entreprise et le partenaire d’externalisation.

Enfin, l’évaluation continue des performances du partenaire d’externalisation est essentielle.

Des examens réguliers et des sessions de feedback contribuent à garantir la qualité des services et à encourager l’amélioration continue.

En résumé, le bon choix de la stratégie d’externalisation et la mise en place de pratiques de gestion efficaces sont des facteurs essentiels pour le succès de l’externalisation informatique.

Les entreprises qui adhèrent à ces stratégies peuvent obtenir des avantages considérables en termes d’efficacité et de réduction des coûts.

Archive d’étiquettes pour : Externalisation de l’informatique

https://bitkollegen.de/wp-content/uploads/2024/07/Modern-Blue-Workout-Interview-Carousel-Instagram-Post.png

768

1366

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-07-31 21:00:202024-07-31 21:16:38Entretien avec Vishwanath Sunkari : l’un de nos responsables de bureau chez Omnics partage ses antécédents, son parcours et un aperçu du travail chez Omnics.

https://bitkollegen.de/wp-content/uploads/2024/07/Modern-Blue-Workout-Interview-Carousel-Instagram-Post.png

768

1366

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-07-31 21:00:202024-07-31 21:16:38Entretien avec Vishwanath Sunkari : l’un de nos responsables de bureau chez Omnics partage ses antécédents, son parcours et un aperçu du travail chez Omnics. https://bitkollegen.de/wp-content/uploads/2024/06/BitKollegen-Blog-CJobmarkt-Indien.webp

1280

1920

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-06-08 00:25:312024-07-23 23:39:35Marché de l’emploi en Inde

https://bitkollegen.de/wp-content/uploads/2024/06/BitKollegen-Blog-CJobmarkt-Indien.webp

1280

1920

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-06-08 00:25:312024-07-23 23:39:35Marché de l’emploi en Inde https://bitkollegen.de/wp-content/uploads/2024/03/Performance-Testing.webp

1024

1792

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-04-18 15:49:032024-07-23 23:39:35Test de performance : bases et tendances pour 2024

https://bitkollegen.de/wp-content/uploads/2024/03/Performance-Testing.webp

1024

1792

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-04-18 15:49:032024-07-23 23:39:35Test de performance : bases et tendances pour 2024 https://bitkollegen.de/wp-content/uploads/2024/03/Skurrile-Bugs-und-die-skurrilen-Stories-dahiner.webp

1024

1792

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-04-16 15:41:232024-07-23 23:39:37Les bugs bizarres et les histoires qui les sous-tendent

https://bitkollegen.de/wp-content/uploads/2024/03/Skurrile-Bugs-und-die-skurrilen-Stories-dahiner.webp

1024

1792

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-04-16 15:41:232024-07-23 23:39:37Les bugs bizarres et les histoires qui les sous-tendent https://bitkollegen.de/wp-content/uploads/2024/03/Vortrag-bei-Responsible-Innovators.webp

1024

1792

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-04-08 09:00:392024-07-24 10:53:47« Global IT-Outsourcing and Supply Chain Law » – Dr. Franziska Lietz au meetup de Responsible Innovators

https://bitkollegen.de/wp-content/uploads/2024/03/Vortrag-bei-Responsible-Innovators.webp

1024

1792

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-04-08 09:00:392024-07-24 10:53:47« Global IT-Outsourcing and Supply Chain Law » – Dr. Franziska Lietz au meetup de Responsible Innovators https://bitkollegen.de/wp-content/uploads/2024/03/Die-Herausforderungen-der-Gig-Oekonomie.webp

1024

1792

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

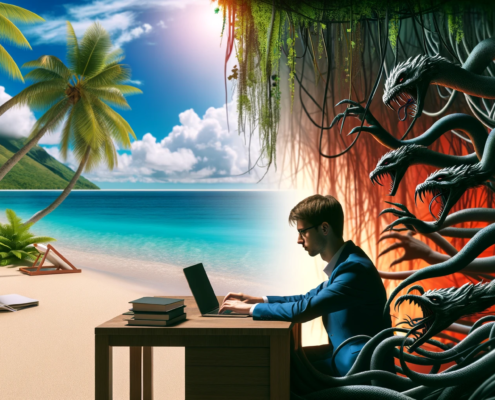

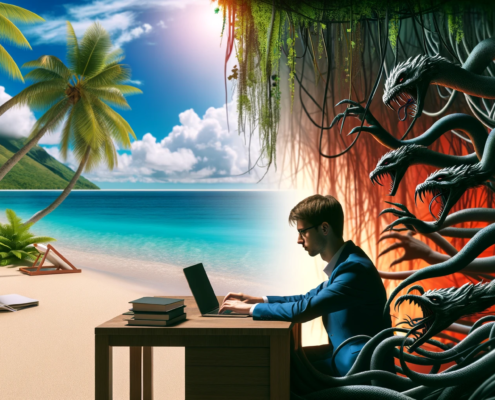

Florian2024-04-02 08:00:172024-07-23 23:41:27Survivre dans la jungle numérique : les risques et les effets secondaires de la gig economy

https://bitkollegen.de/wp-content/uploads/2024/03/Die-Herausforderungen-der-Gig-Oekonomie.webp

1024

1792

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-04-02 08:00:172024-07-23 23:41:27Survivre dans la jungle numérique : les risques et les effets secondaires de la gig economy https://bitkollegen.de/wp-content/uploads/2024/03/BitKollegen-Blog-Digitaler-Kolonialismus.jpg

1024

1792

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-03-05 08:54:582024-07-23 23:39:49Qu’est-ce que le colonialisme numérique ?

https://bitkollegen.de/wp-content/uploads/2024/03/BitKollegen-Blog-Digitaler-Kolonialismus.jpg

1024

1792

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-03-05 08:54:582024-07-23 23:39:49Qu’est-ce que le colonialisme numérique ? https://bitkollegen.de/wp-content/uploads/2024/02/BitKollegen-Blog-Code-Monkey.webp

1024

1792

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-02-26 22:03:542024-07-23 23:39:50La fin des Code-Monkeys

https://bitkollegen.de/wp-content/uploads/2024/02/BitKollegen-Blog-Code-Monkey.webp

1024

1792

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-02-26 22:03:542024-07-23 23:39:50La fin des Code-Monkeys https://bitkollegen.de/wp-content/uploads/2024/01/BitKollegen-Blog-IT-Sourcing.webp

1076

1920

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-01-12 11:30:462024-07-23 23:40:02IT-Sourcing et IT-Outsourcing : synonymes ou complètement différents ?

https://bitkollegen.de/wp-content/uploads/2024/01/BitKollegen-Blog-IT-Sourcing.webp

1076

1920

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-01-12 11:30:462024-07-23 23:40:02IT-Sourcing et IT-Outsourcing : synonymes ou complètement différents ? https://bitkollegen.de/wp-content/uploads/2023/11/BitKollegen-Blog-It-Outsourcing-Kommunikation.webp

1280

1920

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-01-08 08:15:452024-07-23 23:40:02Une communication efficace : la clé du succès dans les équipes d’externalisation informatique mondiales

https://bitkollegen.de/wp-content/uploads/2023/11/BitKollegen-Blog-It-Outsourcing-Kommunikation.webp

1280

1920

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-01-08 08:15:452024-07-23 23:40:02Une communication efficace : la clé du succès dans les équipes d’externalisation informatique mondiales

https://bitkollegen.de/wp-content/uploads/2024/06/BitKollegen-Blog-CJobmarkt-Indien.webp

1280

1920

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-06-08 00:25:312024-07-23 23:39:35Marché de l’emploi en Inde

https://bitkollegen.de/wp-content/uploads/2024/06/BitKollegen-Blog-CJobmarkt-Indien.webp

1280

1920

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-06-08 00:25:312024-07-23 23:39:35Marché de l’emploi en Inde https://bitkollegen.de/wp-content/uploads/2024/03/Performance-Testing.webp

1024

1792

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-04-18 15:49:032024-07-23 23:39:35Test de performance : bases et tendances pour 2024

https://bitkollegen.de/wp-content/uploads/2024/03/Performance-Testing.webp

1024

1792

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-04-18 15:49:032024-07-23 23:39:35Test de performance : bases et tendances pour 2024 https://bitkollegen.de/wp-content/uploads/2024/03/Skurrile-Bugs-und-die-skurrilen-Stories-dahiner.webp

1024

1792

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-04-16 15:41:232024-07-23 23:39:37Les bugs bizarres et les histoires qui les sous-tendent

https://bitkollegen.de/wp-content/uploads/2024/03/Skurrile-Bugs-und-die-skurrilen-Stories-dahiner.webp

1024

1792

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-04-16 15:41:232024-07-23 23:39:37Les bugs bizarres et les histoires qui les sous-tendent

https://bitkollegen.de/wp-content/uploads/2024/03/BitKollegen-Blog-Digitaler-Kolonialismus.jpg

1024

1792

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-03-05 08:54:582024-07-23 23:39:49Qu’est-ce que le colonialisme numérique ?

https://bitkollegen.de/wp-content/uploads/2024/03/BitKollegen-Blog-Digitaler-Kolonialismus.jpg

1024

1792

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-03-05 08:54:582024-07-23 23:39:49Qu’est-ce que le colonialisme numérique ? https://bitkollegen.de/wp-content/uploads/2024/02/BitKollegen-Blog-Code-Monkey.webp

1024

1792

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-02-26 22:03:542024-07-23 23:39:50La fin des Code-Monkeys

https://bitkollegen.de/wp-content/uploads/2024/02/BitKollegen-Blog-Code-Monkey.webp

1024

1792

Florian

https://bitkollegen.de/wp-content/uploads/2024/01/logo-bitkollegen-680x312-1.webp

Florian2024-02-26 22:03:542024-07-23 23:39:50La fin des Code-Monkeys